अस्थायी ईमेल, स्थायी ईमेल सेवर जो कोई भी ईमेल पते का उपयोग करता है, वह जानता है कि किसी बिंदु पर, उपयोग के कुछ समय बाद, ईमेल बॉक्स स्पैम (अनचाहे ईमेल) से सभी प्रकार के ऑफ़र से भरा होता है या जो उत्पादों को जानता है। हम इस स्थिति में समाप्त हो जाते हैं क्योंकि समय के साथ हमने अपने ईमेल पते का उपयोग बहुत हल्के ढंग से किया और यह सब छोड़ दिया [और पढ़ें ...]

संक्रमित साइटों और वायरस को कैसे संक्रमित न करें - सैंडबॉक्सी

संक्रमित साइटों और वायरस अनुप्रयोगों पर संक्रमित होने के लिए कैसे नहीं - sandboxie संक्रमित साइटों और वायरस अनुप्रयोगों पर संक्रमित होने के लिए कैसे नहीं - sandboxie हाल के वर्षों में लोग वायरस, स्पाइवेयर और के साथ अधिक से अधिक काम कर रहे हैं एक नए प्रकार के अन्य दुर्भावनापूर्ण कार्यक्रम जो तेजी से परिष्कृत हो गए हैं, और जिन्हें… [और पढ़ें ...]

USB स्टिक पासवर्ड - पोर्टेबल सुरक्षा

USB स्टिक पासवर्ड USB स्टिक पासवर्ड - पोर्टेबल सुरक्षा आपके डेटा को सुरक्षित रखने की आवश्यकता अधिक से अधिक महत्वपूर्ण होती जा रही है, विशेष रूप से डेटा लीक, असीमित डेटा संग्रह या किसी भी प्रकार के कंप्यूटर हमलों के संदर्भ में। डिजिटल प्रारूप में हमारा डेटा लगभग 100% है लोग यह महसूस करना शुरू कर रहे हैं (थोड़ा देर से) कि वे डेटा… [और पढ़ें ...]

आप कैसे पता लगा सकते हैं कि कोई कंप्यूटर पर है और उसने क्या किया है

यह कैसे पता करें कि कोई व्यक्ति आपके कंप्यूटर में चला गया और उन्होंने क्या किया, पता करें कि आपके कंप्यूटर पर कौन गया और उन्होंने क्या किया निश्चित रूप से हम सभी जानते हैं कि हमें कंप्यूटर पर पासवर्ड डालने की आवश्यकता है, लेकिन अधिकांश समय हमें चाहिए स्वीकार करना है कि यह हर बार पासवर्ड दर्ज करना है, इसलिए हम कंप्यूटर को पासवर्ड के बिना छोड़ देते हैं और निश्चित रूप से कोई भी… [और पढ़ें ...]

यह पता कैसे लगाएं कि आपका ईमेल और पासवर्ड हैकर हैं या नहीं

आपको कैसे पता चलेगा कि आपका ईमेल और पासवर्ड हैक हुआ है या नहीं, आपको कैसे पता चलेगा कि आपका ईमेल और पासवर्ड हैक हुआ है या नहीं, आजकल हमारे डेटा को सुरक्षित रखना अधिक कठिन है; विशेष रूप से ईमेल पता और पासवर्ड, जिसका हम हर जगह उपयोग करते हैं। जब हम एक खाता बनाते हैं, तो हमें भरोसा होता है कि हर बार जब आप एक खाता बनाते हैं तो आपको खुद को "वैध" करना होगा ... [और पढ़ें ...]

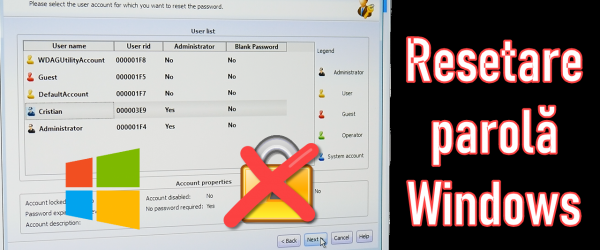

यदि आप इसे भूल जाते हैं तो अपने विंडोज पासवर्ड को रीसेट कैसे करें :-)

यदि आप इसे भूल गए हैं तो अपने विंडोज पासवर्ड को कैसे रीसेट करें यदि आप इसे भूल गए हैं तो अपने विंडोज पासवर्ड को कैसे रीसेट करें? यदि आप अपना विंडोज पासवर्ड भूल गए हैं, तो आपके पास दो विकल्प हैं। पहला पासवर्ड रीसेट करना है और दूसरा विंडोज को फिर से इंस्टॉल करना है। किस विंडोज ऑपरेटिंग सिस्टम पर पासवर्ड रीसेट काम करता है? विंडोज पासवर्ड रीसेट, अर्थात इस में प्रस्तुत विधि [और पढ़ें ...]

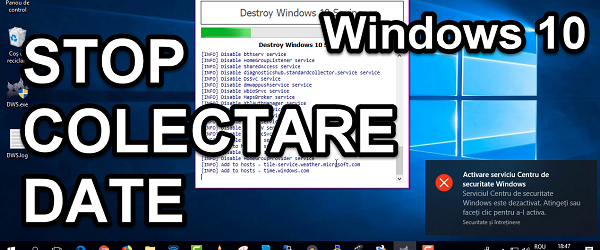

आप Windows 10 डेटा एकत्र करना बंद कैसे करते हैं - यह एक कटाई की तरह है

आप विंडोज 10 डेटा एकत्र करना कैसे रोकते हैं, जो स्विस की तरह समाप्त हो गया। किसी भी विधि द्वारा डेटा एकत्र किया जाता है। डेटा संग्रह एक वैश्विक खेल बन गया है, जो सबसे बड़ी इंटरनेट सेवा प्रदाताओं के साथ प्रतिस्पर्धा कर रहा है। पहली जगह पर Google है, उसके बाद फेसबुक और माइक्रोसॉफ्ट है, उसके बाद ऐप्पल, ट्विटर, अमेज़ॅन, आदि से लोग अधिक शर्मीले हैं ... ईई, इसे पुनर्प्राप्त करें ... [और पढ़ें ...]

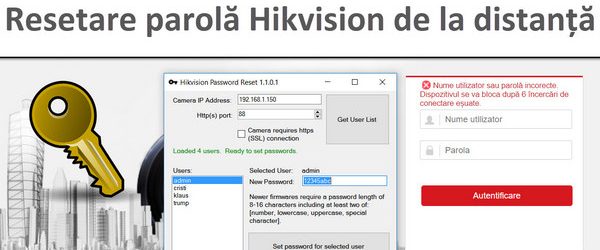

आईपी रिमोट एचिक्विजन आईपी कैमरा पासवर्ड रीसेट करें (सावधानी)

दूरस्थ रूप से Hikvision IP कैमरा पासवर्ड रीसेट करना (खतरनाक)। ट्यूटोरियल में प्रस्तुत अंतिम उपकरण वास्तव में बुराई है। यदि आप चाहते हैं कि आप कैंटरा में स्थित हैं या वहां नहीं आए हैं, तो आप वहां से बाहर जाना चाहते हैं। निगरानी कैमरे वे उपकरण हैं जिन्हें आप एक बार स्थापित करते हैं, फिर उनके बारे में भूल जाते हैं। लेकिन कभी-कभी हमें उनके पास जाने की आवश्यकता होती है और फिर BUM, मैं अपना पासवर्ड भूल गया। ... [और पढ़ें ...]

WEAKER PCS OVERNIGHT - सॉल्यूशन अपडेट मेल्टडाउन

पीसी रातोंरात कमजोर क्यों होते हैं - सॉल्विंग मेल्टडाउन अपडेट कैसे मेल्टडाउन, स्पेक्टर और पीसी के प्रदर्शन के साथ चीजें हैं? कुछ दिन पहले मैंने आपको मेल्टडाउन और स्पेक्टर कमजोरियों के बारे में बताया था, जिसके बाद विंडोज और लिनक्स अपडेट जारी किए गए थे। सिस्टम अपडेट केवल निर्माताओं के साथ मेल्टडाउन भेद्यता को हल कर सकते हैं ... [और पढ़ें ...]

आपके पीसी पर बिटकोइन के दुरुपयोग को कैसे अवरुद्ध करें

पीसी पर अपमानजनक बिटकॉइन खनन कैसे रोकें? अपमानजनक बिटकॉइन खनन के बारे में क्या? हाल ही में, बिटकॉइन की बढ़ती कीमत के कारण, हैकर्स खनन बिटकॉइन के अधिक से अधिक दिलचस्प तरीकों की तलाश कर रहे हैं। अंतिम विधि में कई कंप्यूटरों की प्रोसेसिंग पावर का उपयोग सॉफ्टवेयर या वेब स्क्रिप्ट के माध्यम से किया जाता है, जो रूपांतरित करते हैं ... [और पढ़ें ...]

हाल की टिप्पणियाँ